2025-11-18

Eine konsolidierte Analyse realer Schwachstellen aus Web- und API-Pentests

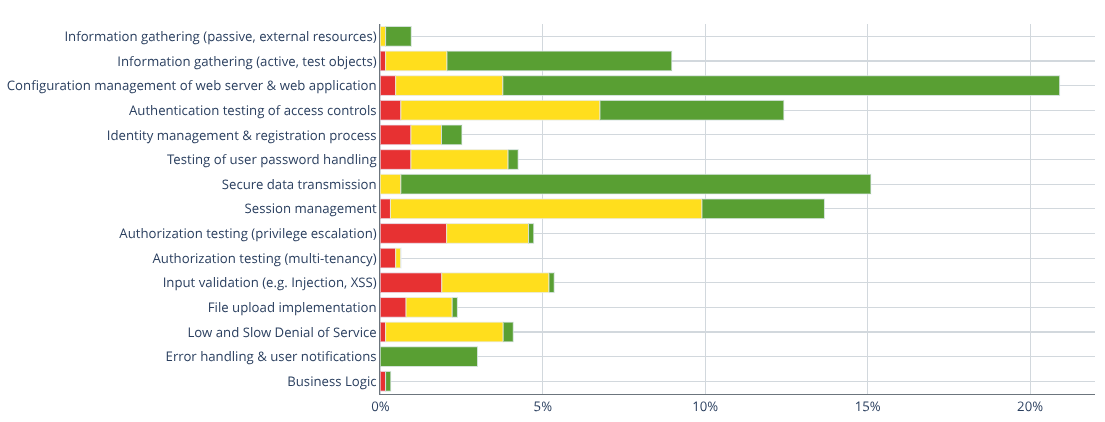

Die binsec GmbH hat die Ergebnisse aller durchgeführten Web-Penetrationstests (inklusive angebundener APIs) der vergangenen zwölf Monate konsolidiert. Die Daten zeigen deutlich, in welchen Bereichen Schwachstellen am häufigsten auftreten.

Ein erheblicher Anteil der Findings betrifft grundlegende Konfigurationsschwächen, beispielsweise unsichere Webserver-Defaults, fehlende Security-Header oder unzureichend konfigurierte TLS-Parameter. Diese Schwachstellen sind technisch leicht identifizierbar und stellen häufig kein unmittelbares kritisches Risiko dar.

Session-ManagementFehler im Session-Handling treten weiterhin regelmäßig auf. Ein übliches Muster ist das Löschen der Session ausschließlich im Browser, während die serverseitige Session bestehen bleibt. Dies ermöglicht die Weiterverwendung einer zuvor kompromittierten Session.

Autorisierung und ZugriffskontrolleDie Mehrheit der kritischen Findings entfällt auf unvollständige oder fehlerhafte Zugriffskontrollen. Dazu zählen Privilegieneskalationen, fehlende Objekt- oder Tenant-Isolation sowie unzureichend geschützte API-Endpunkte. Besonders in modernen Anwendungen mit intensiver API-Kommunikation zeigen sich hier Lücken, da Zugriffskontrollen oft manuell implementiert werden müssen.

Klassische SchwachstellenSQL-Injection und Cross-Site Scripting (XSS) treten seltener auf, sind aber weiterhin präsent – insbesondere in Bereichen, in denen Schutzmechanismen wie ORMs, Validierungen oder Prepared Statements umgangen oder nicht konsequent genutzt werden.

Business-Logic-FehlerBusiness-Logic-Schwachstellen werden vergleichsweise selten festgestellt. Treten sie auf, sind die Auswirkungen jedoch meist erheblich, da sie direkt in geschäftskritische Abläufe eingreifen.

Sprechen Sie

jetzt mit unseren

Pentest Experten.

Kontaktieren Sie uns

OSCP, M.Sc. Security Management

Sprechen Sie jetzt mit unseren Pentest Experten.

OSCP, M.Sc. Security Management

Manuelle Penetrationtests durch zertifizierte, festangestellte Senior Penetration Tester

Wer testet

Seit mehr als zehn Jahren steht binsec für technisch fundierte, konsequent manuelle Penetrationstests. Die Durchführung erfolgt ausschließlich durch festangestellte Senior Penetration Tester. Freelancer oder Subunternehmer kommen nicht zum Einsatz. Unsere Kunden arbeiten direkt mit dem verantwortlichen Senior Tester zusammen, der den Test persönlich durchführt und fachlich verantwortet. Die Kommunikation erfolgt auf Deutsch und Englisch; internationale Projekte sind fester Bestandteil unserer Tätigkeit. Unsere Experten verfügen über anerkannte Offensive-Security-Zertifizierungen wie OSCP, OSCE, CRTO und BACPP.

Was wir testen

Unsere Projekterfahrung umfasst komplexe Enterprise-Netzwerke, moderne Web- und API-Architekturen sowie hybride Infrastrukturen. Wir arbeiten für Unternehmen aus Industrie und Fertigung, dem Finanz- und Versicherungswesen, dem Gesundheitssektor, für IT- und Softwareanbieter sowie öffentliche Institutionen. Technische, regulatorische und organisatorische Rahmenbedingungen werden systematisch berücksichtigt.

Wie wir vorgehen

Die Tests basieren auf einer strukturierten und reproduzierbaren Methodik. Sie orientiert sich an etablierten Standards wie OWASP und OSSTMM und wird projektspezifisch angepasst. Jeder Test folgt klar definierten Phasen: strukturierte Informationsgewinnung, manuelle Analyse, gezielte Exploitation und belastbare Impact-Bewertung. Automatisierte Werkzeuge unterstützen den Prozess; Identifikation, Verifikation und Bewertung der Schwachstellen erfolgen manuell.

Wo wir testen und dokumentieren

Die Durchführung erfolgt nicht über Cloud-Infrastrukturen. Wir betreiben eine eigene Infrastruktur in einem Rechenzentrum in Frankfurt. Von dort aus werden die Tests zentral durchgeführt und in unserem internen System PTDoc dokumentiert. PTDoc dient als zentrale Dokumentationsplattform für sämtliche Projektdaten, Nachweise und Bewertungen. Alle Befunde werden strukturiert erfasst, technisch beschrieben, risikobewertet und mit reproduzierbaren Proof-of-Concept-Informationen hinterlegt.

Was Sie erhalten

Wir identifizieren technische Schwachstellen und bewerten deren geschäftliche Auswirkungen. Die Bewertung erfolgt risikoorientiert oder nach CVSS. Das Ergebnis ist ein klar strukturierter Bericht mit Management-Übersicht und technischer Detaildokumentation. Die Nachprüfung identifizierter Schwachstellen ist integraler Bestandteil unserer Leistung.

+49 692475607-0

+49 692475607-0